引言:电力监控系统是指用于监视和控制电力生产及供应过程的、基于计算机及网络技术的业务系统及智能设备,以及做为基础支撑的通信及数据网络。

当今企业信息化建设日新月异,同时世界信息技术不断革新,电力企业加强网络安全工作,以及如何更好地保证各类信息技术的安全化和合理化应用,对于促进国民经济的快速、健康和安全发展具有重要意义。

随着电力调度数据网建设及应用的进一步深化,网络规模的逐步扩大,网络承载的业务数量也大幅增多,进而提高了网络复杂度,增大了电力监控系统安全运行的隐患,提升了安全管理难度。本文基于对电力监控系统安全防护的总体要求,阐述电力监控系统安全防护的必要性,同时针对目前发电厂内自动化系统、业务系统、发输电设备之间可能存在的电力监控系统安全隐患和风险进行相关分析。

一 电力监控系统所面临的安全形势

乌克兰停电事件回顾

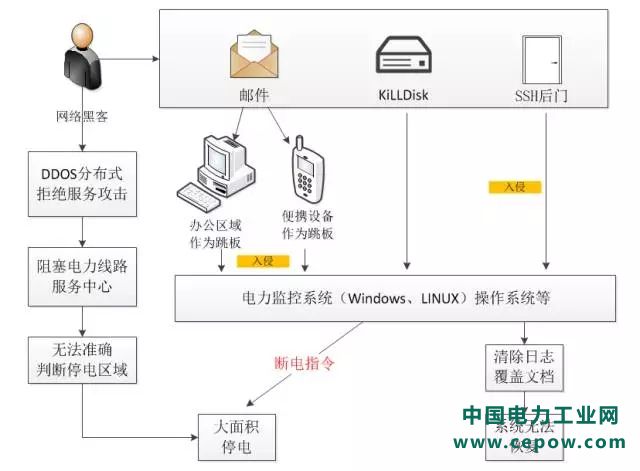

2015年12月23日,欧洲乌克兰电力系统遭到高度破坏性的恶意软件攻击,攻击者通过内网渗透,利用系统漏洞获取SCADA系统控制权限,远程操控SCADA系统,对系统直接发送相关跳闸操作命令。至少3个区域的电力系统被攻击,其中部分变电站的控制系统遭到破坏,监控管理系统同时遭到入侵,导致发电设备产生故障,造成用户大面积停电。

同时停电过程中,电力线路报修中心遭受自动拨号软件的恶意攻击,导致客服系统阻塞,干扰事故处理和恢复,致使电力一度中断3—6小时,约140万人受到此次事件影响。

2016年1月1日,乌克兰网络攻击的潜在恶意软件样本被揭露,乌克兰电力部门感染的是恶意代码BlackEnergy;2016年1月4日,BlackEnergy木马再度来袭,乌克兰的电力工业连续遭受攻击;2016年1月15日,乌克兰基辅最大的城市机场一一鲍里斯波尔机场网络遭受BlackEnergy攻击;2016年1月28日,卡巴斯基的分析师发现了针对乌克兰STB电视台攻击的BlackEnergy相关样本; 2016年2 月13日, BlackEnergy陆续攻击了乌克兰的矿业及铁路系统。

此次乌克兰变电站网络攻击事件中,攻击者组织周密,经过了长期准备和策划,利用多种攻击手段相 互配合,恶意毁坏相关数据,导致停电事件发生。

图1 乌克兰停电事件中黑客的攻击过程

反映出的电力网络安全问题

据统计,世界上大面积停电事件时有发生,但大多数是因为外力破坏或者电力设备故障造成的,由网络黑客直接攻击电力设备导致大规模停电的例子在之前还从未出现过,直至此次乌克兰事件的发生。至此,通过注入病毒木马或恶意软件入侵电力网络,并由此控制电力系统,破坏电力基础设施,已由假想变为现实。

伴随着乌克兰停电事件的持续发酵,让人们重新审视了随着信息网络技术与工控系统的不断融合发展,电力监控系统所面临的安全风险日益增大,直接威胁到电力系统安全稳定运行和电力可靠供应。

当前,网络空间业已成为继陆面、海洋、天空和外太空后的第五大作战空间,世界各国政府已经围绕“制网权”展开了国家级别的博弈甚至局部网络战争,而作为国家关键基础设施的电网无疑是网络攻击和网络犯罪的重要实施目标。因此为确保电力监控系统稳定、快速、安全、高效率地运行,防止黑客病毒、恶意代码等各种形式的恶意破坏和集团式攻击,致使电网系统崩溃或瘫痪,必须要加强其安全防护工作。二 电力监控系统安全防护体系逐步发展历程

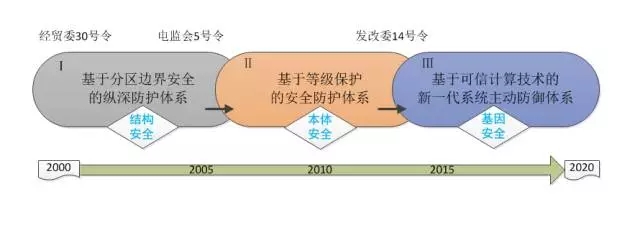

我国电力监控系统安全防护体系的建立始于21世纪初,其发展至今大致经历了三个阶段。进入21世纪,我国电力系统网络由上世纪90年代初组建的X.25分组交换网开始向基于SDH电路构建的电力调度数据IP专网升级换代。

为满足该网络信息安全需求,2002年5月8日,电力系统第一个强制执行的信息安全法规正式发布:中华人民共和国国家经济贸易委员会第30号令《电网和电厂计算机监控系统及调度数据网安全防护规定》。该令规定了电力调度数据网络只允许传输与电力调度生产直接相关的数据业务,并与公用信息网络实现物理层面上的安全隔离,奠定了我国电力监控系统“结构性安全”的重要技术基础,并成为我国电力监控系统信息安全防护体系建设启动的标志。

基于分区边界安全的纵深防护体系

随着电力监控系统自动化水平不断提高、功能不断丰富及调度数据网覆盖范围的延伸、用户量的增加,电力监控系统信息安全威胁来源愈发多元化。为应对新的信息安全风险,2002年我国启动了国家863项目计划——“国家电网调度中心安全防护体系研究及示范”,经过3年多的研究论证,首次提出了我国电力系统信息安全防护“十六字核心”总体策略:安全分区、网络专用、横向隔离、纵向认证。由此形成了以分区边界安全防护为要点、多道纵深防线构成的防护体系。2004年12月,该体系以国家电力监管委员会5号令《电力二次系统安全防护规定》及《电力二次系统安全防护总体方案》等相关配套技术文件形式发布,成为我国电力监控系统从启动到第一阶段安全防护体系全面形成的标志。

基于等级保护的安全防护体系

2007年国家电力监管委员会印发了《关于开展电力行业信息系统安全等级保护定级工作的通知》等系列文件,启动电力行业信息安全等级保护定级工作。2012年印发了《电力行业信息系统安全等级保护基本要求》,全面推进电力行业等级保护建设工作。

依据《电力行业信息系统安全等级保护基本要求》,在上阶段纵深防护体系基础上完善形成了电力监控系统的等级保护体系,其由以下五个层面组成:物理安全、网络安全、主机安全、应用安全、数据安全防护,共包括220个安全要求项。总体来看,电力监控系统安全防护的防护强度基本满足或超过相应等级国家信息安全等级保护的要求。

基于可信计算技术的新一代系统主动防御体系

近年,随着国际网络空间安全形势的发展、网络战争形态及分布式计算能力的演进,大量新型攻击方式快速涌现,使得以“查杀”为核心的被动防御措施失去了效率。为应对全球网络环境下复杂的信息安全威胁,更为高效的主动防御体系开始崭露头角。

可信计算其核心思想是计算机运算的同时进行安全防护,计算全程可测可控,不会被干扰,是一种运算和防护并行结构、主动免疫的新计算模式。其基本原理是:在平台加电开始,从信任根到硬件平台、操作系统、应用程序,构建完整的信任链,一级认证一级,一级信任一级,并且能够通过可信报告功能将这种信任关系通过网络连接延伸到整个信息系统。应用可信计算技术,未获认证的程序将不能被执行,从而实现了系统自身免疫。

2014年8月国家发改委印发了第14号令《电力监控系统安全防护规定》,并且修订了《电力监控系统安全防护总体方案》等配套技术文件。新版总体方案要求生产控制大区具备控制功能的系统应用新一代可信计算技术实现计算环境和网络环境安全可信,建立对恶意代码的免疫能力,应对高级别的复杂网络攻击,标志着我国电力监控系统信息安全主动防御体系的正式确立。

图2 目前电力监控系统安全防护体系发展的三个阶段三 电力监控系统安全防护在厂站端的实施情况:

安全防护技术原则

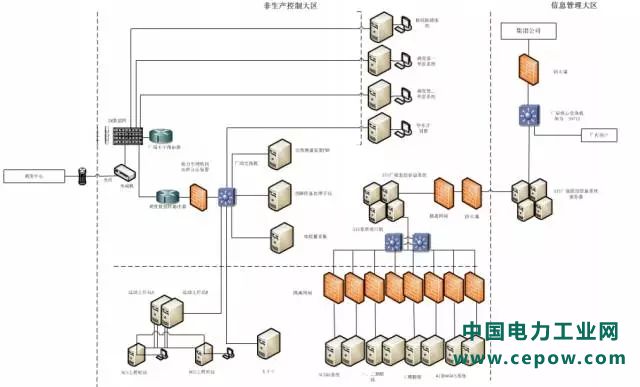

为加强电力监控系统的安全防护,根据总体方案要求,以大唐淮南洛河发电厂为实例,该厂确定了电力监控系统安全防护的范围和目标,依据安全分区、网络专用、横向隔离、纵向认证四个原则来具体实施。经实践,采用了网络隧道技术、公钥技术、加密认证技术、隔离网闸技术、防火墙技术和网络防病毐技术等多种安全防护方式,并配合使用其他安全技术和证书系统,满足目前该厂电力监控系统安全防护的技术要求。

洛河电厂二次系统主要包括DCS系统、厂级监控信息系统、继电保护系统、SCADA系统、RTU系统、故障滤波器子站、NCS工程师站、PMU、AVC、AGC、电能量采集系统、华东计划值、电量计费系统、脱硫脱硝在线检测系统、办公局域网系统等。其简要结构如图:

图3网络侧二次系统安全防护部署拓扑图

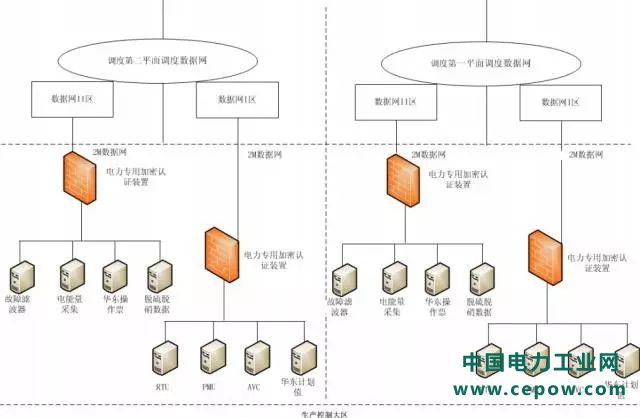

图4纵向防护部署示意图

双平面调度数据网接入

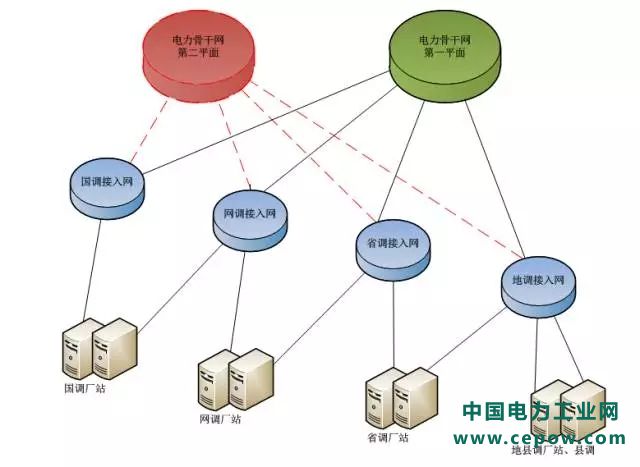

为适应国家电网发展及调度生产管理的需要,充分发挥网络规模效益,保障国家电力调度数据网安全、可靠、稳定运行,进一步提高网络运维管理水平,按照国家电网调度数据网建设相关指导意见和技术规范,洛河厂已完成国家电网调度数据网双平面接入建设。与现行调度数据网国家骨干网和省级调度数据网两层结构不同,通过完善现行骨干网,新建第二平面骨干网,来构建覆盖全国的调度数据骨干网双平面,同时通过改造或新建方式,对网调、省调、地调网络重新调整部署,形成各级接入网,通过接入网与双平面双上行连接,实现调度业务的互通与管理。

图5